CentOS入侵痕迹

随着信息时代的发展,越来越多的服务器选择使用CentOS系统。然而,网络攻击的频繁发生使得系统管理员必须具备识别入侵痕迹的能力,确保系统的安全性。

异常登录尝试

配备良好的监控机制有助于识别异常的登录尝试行为。系统管理员应定期检查

/var/log/secure

日志文件,留意重复的失败登录尝试,以及来自不同地理位置的异常登录活动,这可能是入侵者利用暴力破解工具的迹象。

日志文件,留意重复的失败登录尝试,以及来自不同地理位置的异常登录活动,这可能是入侵者利用暴力破解工具的迹象。

可疑的用户账户

定期审核系统中的用户账户列表,识别不明创建的用户是防范入侵的重要步骤。找到可疑用户时,应检视其最近的活动记录,以及相关文件的修改时间,确保这些账户并未用于非法操作。

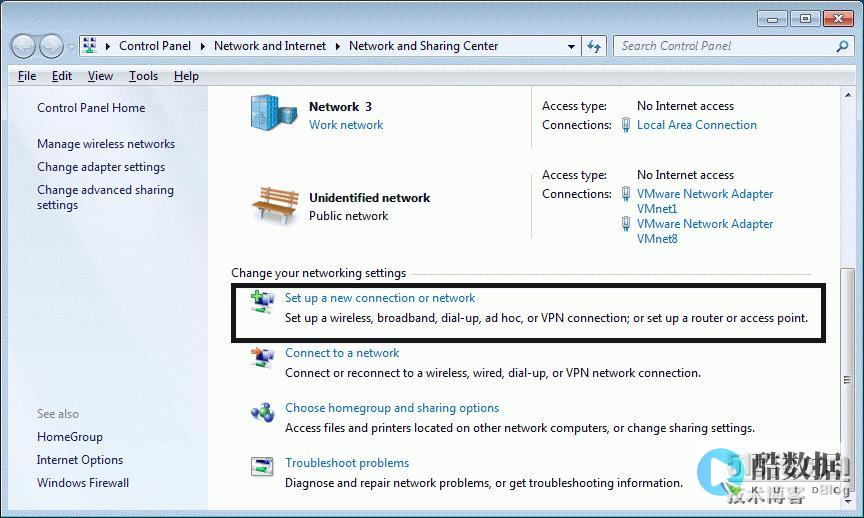

异常网络活动

分析网络流量和连接情况可以帮助识别可疑活动。使用工具如,等,检查是否存在异常的外部连接,特别是与已知的恶意IP地址的通信。

系统文件的完整性

入侵者通常会通过修改系统文件或脚本以确保持久性。采用文件完整性监控工具,如AIDE或Tripwire,对关键系统文件进行基线快照,并经常检查其变更状态,可以迅速识别出异常。

日志文件的异常

入侵者可能尝试伪造或清理日志文件以掩盖他们的活动。检查

/var/log/messages

以及

/var/log/secure

,关注日志清理或改变的情况,例如时间戳不匹配与突然的日志活动中断。

计划任务的审计

利用等工具添加计划任务是入侵者常用的手法。通过和

/etc/cron.*

目录的审查,寻找可疑的定时任务可作为发现入侵的重要线索。

建议与措施

采用全面的措施确保CentOS的安全显得尤为必要。定期更新系统,并遵循最小权限原则。结合入侵检测、防火墙策略以及备份机制,拥有针对性的响应计划以便入侵发生时能够迅速行动。

发表评论